恶意域名解析过程是如何详细操作的?

- 内容介绍

- 文章标签

- 相关推荐

在浩瀚的网络海洋里 恶意域名像暗流一样潜伏,它们往往携带钓鱼、勒索、植入木马等阴险手段,悄然侵蚀着企业和个人的平安防线。面对这股暗潮,只有恶意域名解析的细节操作,并结合实际案例与防御工具,为您点亮一盏平安灯塔,还行。。

一、 恶意域名的起源与危害——从根源说起

所谓恶意域名,并非单纯的“长得怪”。它们往往具备以下特征:,深得我心。

- 注册信息隐匿或使用一次性邮箱、虚假地址。

- TTL异常短,以便快速切换指向。

- 关联已知黑客组织或攻击工具。

这些看似不起眼的小细节, 却可能导致:

- 用户误点后泄露账户密码;

- 企业内部系统被植入后门,引发数据泄露;

- 品牌声誉受损,甚至引发律法纠纷。

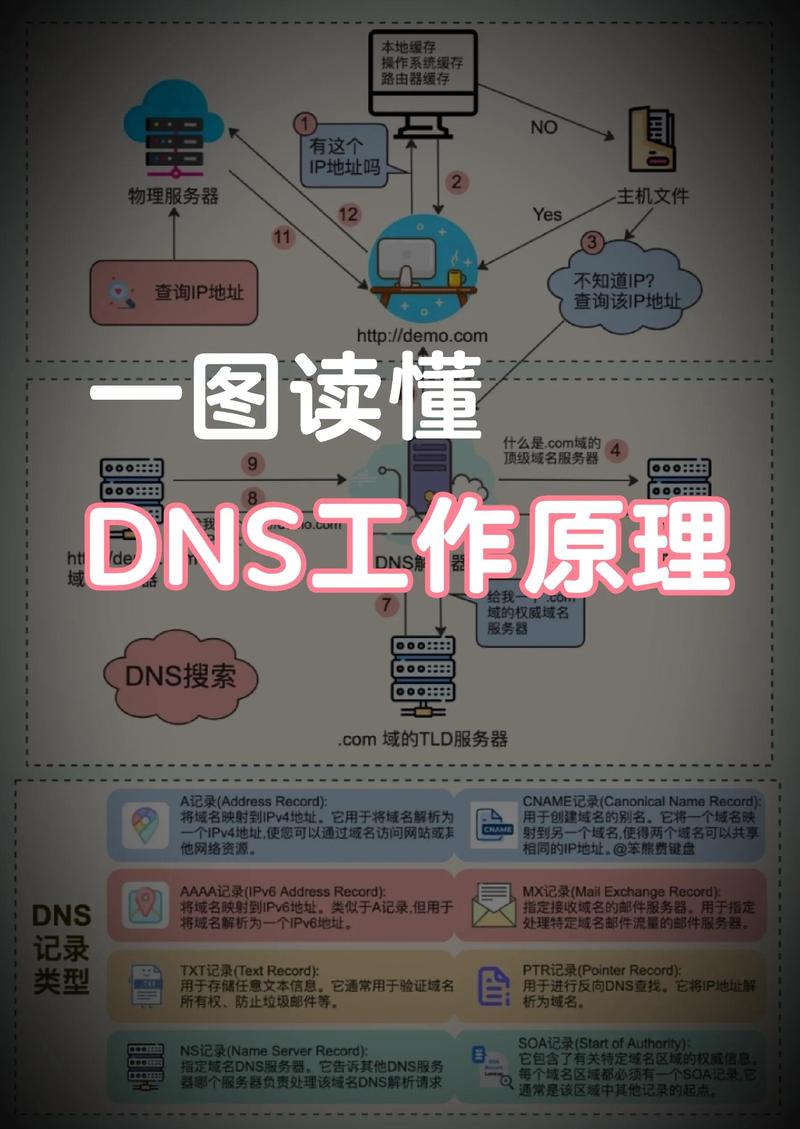

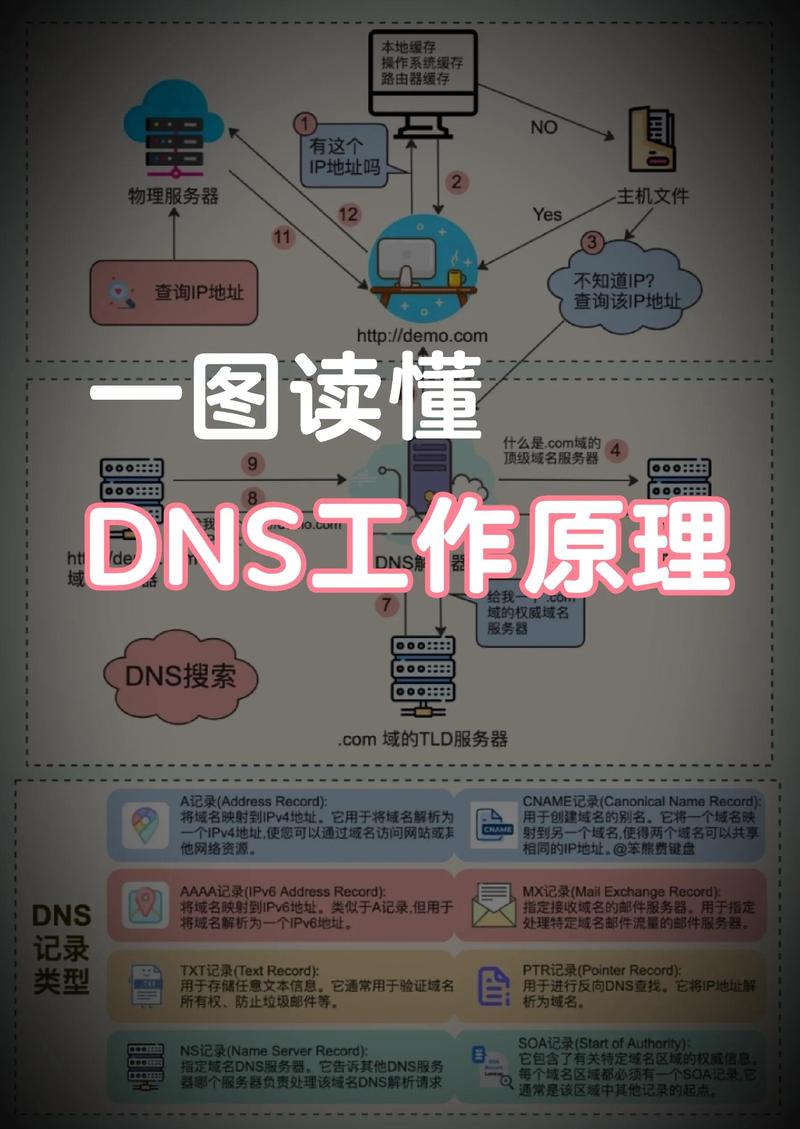

二、 追踪恶意域名的足迹——从 DNS 查询到流量走向

1. 初始侦测:利用公开 DNS 数据库

当平安团队收到可疑链接时第一步通常是对该域名进行DNS 查询。 功力不足。 可以使用 dig 或 nslookup 等工具:

# dig +short suspicious-domain.xyz

192.0.2.123

如果返回的是一个云服务 IP, 并且该 IP 与已知攻击服务器列表匹配,则需要进一步深挖,踩雷了。。

2. 解析链路追踪:递归查询与 C不结盟E 链接

C不结盟E常被用于隐藏真实指向。比方说:

# dig C不结盟E evil.example.com

evil.example.com. 300 IN C不结盟E cdn.malicious.net.

cdn.malicious.net. 300 IN A 203.0.113.77

通过逐级解析,可以看到到头来指向了一个被列入黑名单的 IP 地址。此时建议将整个链路记录下来以备后续取证。

3. 实时流量监控:捕获异常请求模式

在企业防火墙或 IDS/IPS 中设置针对该域名的流量镜像规则, 比方说:,掉链子。

# iptables -I INPUT -p tcp -m string --string "suspicious-domain.xyz" --algo bm -j LOG --log-prefix "MaliciousDomain:"

中肯。 当日志出现大量相同请求时即可判断该域名正在进行大规模分发或钓鱼活动。

三、 精准阻断与清理——一步步把恶意域名赶出网络家园

1. 本地 Hosts 阻断

交学费了。 在紧急情况下可在服务器或终端的 /etc/hosts/C:\Windows\System32\drivers\etc\hosts 中添加:

suspicious-domain.xyz 127.0.0.1

此举虽不根本,但能立刻切断用户访问路径,为后续处理争取时间。

2. DNS 层面的封禁

如果您使用自建 DNS 服务器, 可以加入黑名单:,PPT你。

# zone "suspicious-domain.xyz" {

type master;

file "/etc/bind/db.blacklist";

};

# cat /etc/bind/db.blacklist

$TTL 86400

@ IN SOA localhost. root.localhost. (

2024051401 ; serial

3600 ; refresh

1800 ; retry

604800 ; expire

86400 ) ; minimum

IN NS localhost.

@ IN A 127.0.0.1

IN AAAA ::1

这样,无论内部用户如何查询,都只能得到本地回环地址,从根本上杜绝了访问可能,扯后腿。。

3. 向注册商与 ICANN 报告

准备好以下材料:

- EVIDENCE.txt: 包含所有查询日志、截图以及攻击痕迹。

- ID Verification.pdf**: 域名所有者身份核验材料。

- Takedown Request Form**: 向注册商提交的正式撤销请求表格。

Email 或工单提交后一般会在5–10个工作日内得到回复。如果对方迟迟不作为,可进一步上报至当地网络监管部门或行业联盟。

四、 实战利器推荐——让防御更有温度、更高效

产品名称

核心功能亮点

适用场景

免费试用期限

用户满意度

DNSShield Pro+

- 实时恶意域名单同步

- AI 智能判定新兴威胁

- 支持自定义拦截策略

中大型企业

30 天

92

Securify DNS Guard

- 基于机器学习的流量异常检测

- 一键导入公开黑名单

- 多语言告警面板

小微企业/个人站长

14 天

88

PureSafe Lite

- 零配置本地 Hosts 自动更新

- 浏览器插件实时拦截

- 免费开源社区维护

个人用户 & 开发者

永久免费

81

*温馨提示:选型时请结合自身业务流量规模和预算,兼顾易用性与可

性,让平安工具真正成为工作中的“小帮手”。*

五、 案例剖析——从血泪中学到的经验教训

A 案例:某电商平台被“子域劫持”导致购物车泄露

攻击者通过批量注册相似子域,如 a-login.shop.com、b-login.shop.com…z-login.shop.com, 并把它们指向自己的钓鱼服务器。由于平台未对泛解析做严格校验,导致部分用户误入钓鱼页面。 ① 将所有子域统一映射至内部负载均衡器;② 在 DNS 管理后台开启“仅允许已登记子域”模式;③ 使用上文推荐的DNSShield Pro+进行实时监控并自动阻断异常 C不结盟E 跳转。 两天内阻止了约95% 的可疑请求,未再出现用户信息泄露事件。平台接着在官网发布公开信, 诚恳道歉并鼓励用户开启“双因素认证”,收获了大量正面评价,品牌形象反而因透明度提升而更受信赖。

B 案例:高校科研网遭 “DNS 隧道” 渗透

攻击者在实验室内部署了一枚成 CDN 的恶意域名, ,是高校等科研机构不可忽视的一环。*以上案例均已脱敏处理,仅作学习参考。*

六、 防患未然——构筑绿色网络生态的新生活方式

好家伙... 正如古语所言,“种瓜得瓜,种豆得豆”。我们每一次主动排查和修复,都像是在网络土壤里播下希望之种,让平安之树茁壮成长。下面几条实践指南,希望能帮助您在日常运营中做到“多生孩子,多种树”。也请把这份正能量带给身边的小伙伴,让更多人一起守护数字空间!🚀🌱💡

建议每月一次全链路检查, 包括 世卫IS 信息、TTL 设置以及子域授权情况;使用自动化脚本生成报告,以便快速发现异常变更。

每一个守护者都是那颗默默绽放的小花,为数字世界增添一抹温暖色彩。愿你我都能成为那束光,让更多孩子在阳光下成长,让更多树木在风中摇曳,我们都经历过...!

薅羊毛。 即使万全之策仍难免有时候失手, 也要确保关键业务可以在最短时间内切换至干净环境;这不仅是技术需求,更是一种对客户负责的态度。

七、 :共筑光明未来让每一次点击都充满善意 🌞🌿 ـ ᅢᅢᅢᅢ 🕊️ 🕊️ 🕊️ 🕊️ 🕊️

让我们一起行动起来把恶意域名驱逐出网络花园,用技术浇灌信任,用爱心培育希望。

一言难尽。 从浏览器插件到网络边界, 再到云端平安服务,多层次拦截能够降低单点失效风险;尤其要把 AI 检测模型嵌入到日志分析平台,实现实时预警。 定期开展网络平安培训, 让员工了解“陌生链接不要点”“双因素认证是必备”等基础知识;一边鼓励大家分享遇到的可疑现象,用集体智慧抵御潜伏威胁。 将自己收集到的新型恶意域名单上报给国家级威胁情报平台, 共享情报让整体生态更加健康,也体现了“众志成城”的精神力量。

在浩瀚的网络海洋里 恶意域名像暗流一样潜伏,它们往往携带钓鱼、勒索、植入木马等阴险手段,悄然侵蚀着企业和个人的平安防线。面对这股暗潮,只有恶意域名解析的细节操作,并结合实际案例与防御工具,为您点亮一盏平安灯塔,还行。。

一、 恶意域名的起源与危害——从根源说起

所谓恶意域名,并非单纯的“长得怪”。它们往往具备以下特征:,深得我心。

- 注册信息隐匿或使用一次性邮箱、虚假地址。

- TTL异常短,以便快速切换指向。

- 关联已知黑客组织或攻击工具。

这些看似不起眼的小细节, 却可能导致:

- 用户误点后泄露账户密码;

- 企业内部系统被植入后门,引发数据泄露;

- 品牌声誉受损,甚至引发律法纠纷。

二、 追踪恶意域名的足迹——从 DNS 查询到流量走向

1. 初始侦测:利用公开 DNS 数据库

当平安团队收到可疑链接时第一步通常是对该域名进行DNS 查询。 功力不足。 可以使用 dig 或 nslookup 等工具:

# dig +short suspicious-domain.xyz

192.0.2.123

如果返回的是一个云服务 IP, 并且该 IP 与已知攻击服务器列表匹配,则需要进一步深挖,踩雷了。。

2. 解析链路追踪:递归查询与 C不结盟E 链接

C不结盟E常被用于隐藏真实指向。比方说:

# dig C不结盟E evil.example.com

evil.example.com. 300 IN C不结盟E cdn.malicious.net.

cdn.malicious.net. 300 IN A 203.0.113.77

通过逐级解析,可以看到到头来指向了一个被列入黑名单的 IP 地址。此时建议将整个链路记录下来以备后续取证。

3. 实时流量监控:捕获异常请求模式

在企业防火墙或 IDS/IPS 中设置针对该域名的流量镜像规则, 比方说:,掉链子。

# iptables -I INPUT -p tcp -m string --string "suspicious-domain.xyz" --algo bm -j LOG --log-prefix "MaliciousDomain:"

中肯。 当日志出现大量相同请求时即可判断该域名正在进行大规模分发或钓鱼活动。

三、 精准阻断与清理——一步步把恶意域名赶出网络家园

1. 本地 Hosts 阻断

交学费了。 在紧急情况下可在服务器或终端的 /etc/hosts/C:\Windows\System32\drivers\etc\hosts 中添加:

suspicious-domain.xyz 127.0.0.1

此举虽不根本,但能立刻切断用户访问路径,为后续处理争取时间。

2. DNS 层面的封禁

如果您使用自建 DNS 服务器, 可以加入黑名单:,PPT你。

# zone "suspicious-domain.xyz" {

type master;

file "/etc/bind/db.blacklist";

};

# cat /etc/bind/db.blacklist

$TTL 86400

@ IN SOA localhost. root.localhost. (

2024051401 ; serial

3600 ; refresh

1800 ; retry

604800 ; expire

86400 ) ; minimum

IN NS localhost.

@ IN A 127.0.0.1

IN AAAA ::1

这样,无论内部用户如何查询,都只能得到本地回环地址,从根本上杜绝了访问可能,扯后腿。。

3. 向注册商与 ICANN 报告

准备好以下材料:

- EVIDENCE.txt: 包含所有查询日志、截图以及攻击痕迹。

- ID Verification.pdf**: 域名所有者身份核验材料。

- Takedown Request Form**: 向注册商提交的正式撤销请求表格。

Email 或工单提交后一般会在5–10个工作日内得到回复。如果对方迟迟不作为,可进一步上报至当地网络监管部门或行业联盟。

四、 实战利器推荐——让防御更有温度、更高效

产品名称

核心功能亮点

适用场景

免费试用期限

用户满意度

DNSShield Pro+

- 实时恶意域名单同步

- AI 智能判定新兴威胁

- 支持自定义拦截策略

中大型企业

30 天

92

Securify DNS Guard

- 基于机器学习的流量异常检测

- 一键导入公开黑名单

- 多语言告警面板

小微企业/个人站长

14 天

88

PureSafe Lite

- 零配置本地 Hosts 自动更新

- 浏览器插件实时拦截

- 免费开源社区维护

个人用户 & 开发者

永久免费

81

*温馨提示:选型时请结合自身业务流量规模和预算,兼顾易用性与可

性,让平安工具真正成为工作中的“小帮手”。*

五、 案例剖析——从血泪中学到的经验教训

A 案例:某电商平台被“子域劫持”导致购物车泄露

攻击者通过批量注册相似子域,如 a-login.shop.com、b-login.shop.com…z-login.shop.com, 并把它们指向自己的钓鱼服务器。由于平台未对泛解析做严格校验,导致部分用户误入钓鱼页面。 ① 将所有子域统一映射至内部负载均衡器;② 在 DNS 管理后台开启“仅允许已登记子域”模式;③ 使用上文推荐的DNSShield Pro+进行实时监控并自动阻断异常 C不结盟E 跳转。 两天内阻止了约95% 的可疑请求,未再出现用户信息泄露事件。平台接着在官网发布公开信, 诚恳道歉并鼓励用户开启“双因素认证”,收获了大量正面评价,品牌形象反而因透明度提升而更受信赖。

B 案例:高校科研网遭 “DNS 隧道” 渗透

攻击者在实验室内部署了一枚成 CDN 的恶意域名, ,是高校等科研机构不可忽视的一环。*以上案例均已脱敏处理,仅作学习参考。*

六、 防患未然——构筑绿色网络生态的新生活方式

好家伙... 正如古语所言,“种瓜得瓜,种豆得豆”。我们每一次主动排查和修复,都像是在网络土壤里播下希望之种,让平安之树茁壮成长。下面几条实践指南,希望能帮助您在日常运营中做到“多生孩子,多种树”。也请把这份正能量带给身边的小伙伴,让更多人一起守护数字空间!🚀🌱💡

建议每月一次全链路检查, 包括 世卫IS 信息、TTL 设置以及子域授权情况;使用自动化脚本生成报告,以便快速发现异常变更。

每一个守护者都是那颗默默绽放的小花,为数字世界增添一抹温暖色彩。愿你我都能成为那束光,让更多孩子在阳光下成长,让更多树木在风中摇曳,我们都经历过...!

薅羊毛。 即使万全之策仍难免有时候失手, 也要确保关键业务可以在最短时间内切换至干净环境;这不仅是技术需求,更是一种对客户负责的态度。

七、 :共筑光明未来让每一次点击都充满善意 🌞🌿 ـ ᅢᅢᅢᅢ 🕊️ 🕊️ 🕊️ 🕊️ 🕊️

让我们一起行动起来把恶意域名驱逐出网络花园,用技术浇灌信任,用爱心培育希望。

一言难尽。 从浏览器插件到网络边界, 再到云端平安服务,多层次拦截能够降低单点失效风险;尤其要把 AI 检测模型嵌入到日志分析平台,实现实时预警。 定期开展网络平安培训, 让员工了解“陌生链接不要点”“双因素认证是必备”等基础知识;一边鼓励大家分享遇到的可疑现象,用集体智慧抵御潜伏威胁。 将自己收集到的新型恶意域名单上报给国家级威胁情报平台, 共享情报让整体生态更加健康,也体现了“众志成城”的精神力量。